Acceso a las aplicaciones

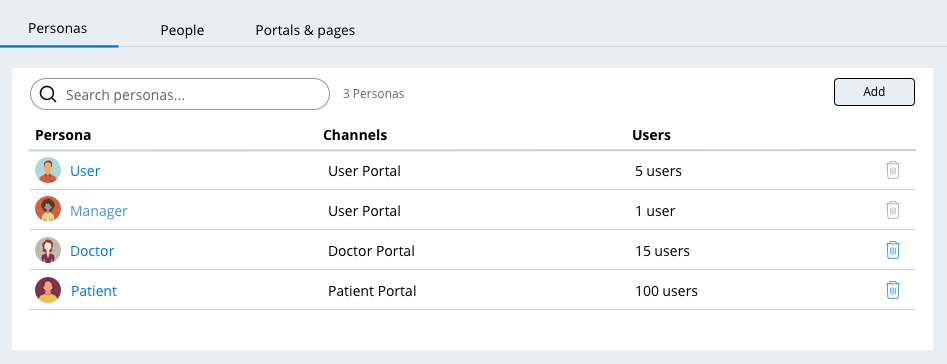

Una Persona define cómo los usuarios se alinean con una aplicación en términos de resultados de negocio. Un rol define cómo los usuarios interactúan con una aplicación en términos de tareas específicas. Los roles determinan lo que los usuarios pueden y no pueden hacer dentro de la aplicación. La asignación de usuarios de la aplicación a roles específicos permite a los usuarios realizar su trabajo durante el procesamiento de casos. Asigne un usuario a un rol para especificar cómo ese usuario interactúa con una aplicación.

Por ejemplo, en una aplicación de atención de la salud, los pacientes y los médicos deben poder realizar diferentes tareas. Defina diferentes roles para pacientes y médicos de forma tal que los usuarios individuales con el rol correspondiente especificado puedan ver la interfaz de usuario correcta y acceder a las funciones de la aplicación deseadas.

En la siguiente imagen, haga clic en los íconos + para explorar la forma en que Pega Platform™ usa los roles para definir los permisos en una aplicación.

Cada rol tiene una interfaz de canal predeterminada que define la pantalla que verá el usuario al iniciar la sesión. Las interfaces de canal también se denominan interfaces de usuario. Puede asociar los roles a los canales de Studio (App Studio, Admin Studio y Dev Studio) y a las interfaces de los canales web (portal del usuario o un canal específico de la aplicación, como el Doctor Portal [Portal del médico]).

El modelo de control de acceso basado en roles

La seguridad de las aplicaciones y los datos es una de las principales inquietudes debido a los riesgos de pérdida de clientes, infracciones de datos y sanciones legales y financieras. Puede satisfacer los requerimientos de seguridad habituales controlando las características y funciones de la aplicación a las que los usuarios pueden acceder mediante el control de acceso basado en roles (RBAC). Con RBAC, usted configura el acceso definiendo roles con la autorización y los privilegios deseados.

Nota: La configuración adecuada del control de acceso es solo una de las medidas para proteger una aplicación. Para obtener una lista completa de las principales prácticas de seguridad, consulte el módulo Conocimiento de lista de verificación de seguridad y la Lista de verificación de seguridad para la implementación de Pega Platform.

El control de acceso depende de dos factores: la autenticación y autorización. La autenticación confirma la identidad de un usuario y verifica que el usuario tenga permiso para acceder a la aplicación. En Pega Platform™, el registro del Id. de operador permite la autenticación de un usuario. La autorización determina qué datos puede ver el usuario y qué acciones puede realizar el usuario. En Pega Platform™, los registros de la aplicación y el grupo de acceso permiten la autorización de un usuario.

En la siguiente imagen, haga clic en los íconos + para obtener más información sobre los registros que facilitan la autenticación.

Grupos de acceso y roles de acceso

Puede crear varios grupos de acceso que hagan referencia a la misma aplicación para conseguir diferentes niveles de control de acceso.

Nota: Los grupos de acceso en Dev Studio se alinean con el rol que los desarrolladores pueden asignar a los usuarios en App Studio.

Un rol de acceso clasifica a los usuarios según su función laboral. Cada rol de acceso representa cómo un conjunto de usuarios interactúa con una aplicación para crear y procesar casos. Por ejemplo, en una aplicación de gestión de solicitudes de compra, cualquier usuario puede enviar una solicitud de compra, pero solo un gerente puede aprobarla.

Cada grupo de acceso hace referencia a uno o más roles de acceso. Al permitir referencias a varios roles en un grupo de acceso, Pega Platform recomienda el diseño de un modelo de seguridad de aplicaciones modulares en el que se combinan roles granulares para satisfacer necesidades de seguridad complejas.

Para cada rol de acceso, usted configura los permisos para controlar las acciones en instancias de una clase específica, como los tipos de casos que un usuario puede crear o modificar. Si los roles a los que hace referencia un grupo de acceso proporcionan configuraciones de control de acceso conflictivas, Pega Platform aplica la configuración más permisiva en todos los roles en conflicto. En el siguiente ejemplo, un gerente pertenece a un grupo de acceso que incluye los roles de acceso de usuario y gerente. El rol de acceso Manager (Gerente) permite a los usuarios aprobar y enviar una solicitud de tiempo libre, mientras que el rol de acceso User (Usuario) prohíbe las acciones de aprobación y envío. Como el grupo de acceso Manager (Gerente) hace referencia a ambos roles, los miembros del grupo de acceso pueden aprobar y enviar solicitudes de tiempo libre.

En el centro de la siguiente imagen, arrastre la línea vertical para ver las diferencias entre un ejemplo de grupo de acceso de administrador y un registro de grupo de acceso de usuario.

Compruebe sus conocimientos con la siguiente actividad.

This Topic is available in the following Module:

If you are having problems with your training, please review the Pega Academy Support FAQs.

¿Quiere ayudarnos a mejorar este contenido?