Accéder aux applications

Un persona définit la façon dont un utilisateur s’aligne avec une application en termes de résultats métier. Un rôle définit le mode d’interaction d’un utilisateur avec une application en termes de tâches spécifiques. Un rôle détermine ce qu’un utilisateur peut faire et ne peut pas faire avec l’application concernée. L’affectation des utilisateurs d’une application à des rôles spécifiques leur permet d’effectuer leurs tâches pendant le traitement des dossiers. Affectez un utilisateur à un rôle pour spécifier comment il interagit avec l’application.

Par exemple, dans une application médicale, les patients et les médecins doivent pouvoir réaliser différentes tâches. Définissez des rôles différents pour les patients et les médecins afin que chaque utilisateur disposant du rôle spécifié puisse voir l’interface utilisateur appropriée et avoir accès aux fonctionnalités voulues de l’application.

Dans l’image suivante, cliquez sur les icônes + pour découvrir comment Pega Platform™ utilise les rôles pour définir les autorisations à l’intérieur d’une application.

Chaque rôle a une interface de canal par défaut qui définit l’écran que voit l’utilisateur lors de sa connexion. Les interfaces de canaux sont également appelées interfaces utilisateur. Vous pouvez associer des rôles aux canaux Studio (App Studio, Admin Studio et Dev Studio) et aux interfaces de canal web (web channel) (portail utilisateur ou un canal d’application spécifique comme Doctor Portal).

Le modèle de contrôle d’accès basé sur les rôles

La sécurité des applications et des données est une question essentielle en raison des risques de perte de clients, de violation des données et des sanctions juridiques et financières. Vous pouvez répondre aux exigences communes en matière de sécurité en contrôlant les fonctionnalités de l’application et les fonctions auxquelles les utilisateurs peuvent accéder grâce à l’utilisation d’un contrôle d’accès basé sur les rôles (RBAC). Grâce au modèle RBAC, vous pouvez configurer l’accès en définissant des rôles auxquels sont associés autorisations et privilèges.

Note: La configuration de contrôles d’accès appropriés n’est qu’un aspect de la sécurisation d’une application. Pour obtenir la liste complète des bonnes pratiques en termes de sécurité, consultez le module Security Checklist awareness et la check-list de sécurité pour le déploiement de Pega Platform.

Le contrôle des accès repose sur deux facteurs : l’authentification et l’autorisation. L’authentification confirme l’identité d’un utilisateur et vérifie que l’utilisateur est autorisé à accéder à une application. Dans Pega Platform™, l’enregistrement de l’ID opérateur confirme l’authentification d’un utilisateur. L’autorisation décide des données que l’utilisateur peut voir et des actions qu’il peut effectuer. Dans Pega Platform, les enregistrements du groupe d’accès et de l’application confirment l’autorisation d’un utilisateur.

Dans l’image suivante, cliquez sur les icônes + pour en savoir plus sur les enregistrements facilitant l’authentification.

Groupes d’accès et rôles d’accès

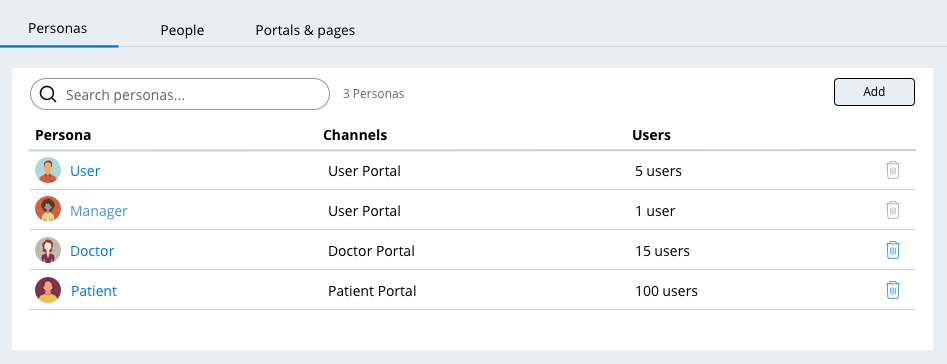

Vous pouvez créer plusieurs groupes d’accès faisant référence à la même application pour permettre différents niveaux de contrôle d’accès.

Note: Les groupes d’accès dans Dev Studio s’alignent sur le rôle que les développeurs peuvent attribuer aux utilisateurs dans App Studio.

Un rôle d’accès classe les utilisateurs en fonction de leur rôle professionnel. Chaque rôle d’accès indique de quelle manière un ensemble d’utilisateurs interagit avec une application pour créer et traiter les dossiers. Par exemple, dans une application de gestion des demandes d’achat, tout utilisateur peut soumettre une demande d’achat, mais seul un responsable peut en approuver une.

Chaque groupe d’accès se réfère à un ou plusieurs rôles d’accès. En autorisant les références à plusieurs rôles dans un groupe d’accès, Pega Platform encourage la conception d’un modèle de sécurité d’application modulaire dans lequel vous combinez des rôles granulaires afin de satisfaire à des besoins de sécurité complexes.

Pour chaque rôle d’accès, vous configurez des autorisations pour contrôler les actions sur les instances d’une classe spécifique, comme les types de dossier qu’un utilisateur peut créer ou modifier. Si les rôles référencés par un groupe d’accès fournissent des configurations de contrôle d’accès conflictuelles, Pega Platform applique le critère le plus permissif à tous les rôles conflictuels. Dans l’exemple suivant, un responsable appartient à un groupe d’accès où les rôles d’accès d’utilisateur et de responsable sont tous deux présents. Le rôle ayant l’accès Manager autorise l’utilisateur à approuver et à soumettre une demande de congés, alors que le rôle ayant l’accès User interdit les actions d’approbation et de soumission. Comme le groupe d’accès Manager fait référence aux deux rôles, les membres du groupe d’accès ont le droit d’approuver et de soumettre des demandes de congés.

Au centre de l’image suivante, faites glisser la ligne verticale pour voir les différences entre un exemple de groupe d’accès administrateur et un groupe d’accès utilisateur.

Vérifiez vos connaissances avec l’interaction suivante.

This Topic is available in the following Module:

If you are having problems with your training, please review the Pega Academy Support FAQs.

Want to help us improve this content?