Politiques de sécurité

Politique de sécurité sur Pega Platform

Pour limiter l’accès non autorisé à vos applications, configurez les paramètres dans l’onglet Security Policies de la page d’accueil Authentication. Dans Dev Studio, ouvrez le menu et sélectionnez Org & Security > Authentication > Security Policies pour afficher et mettre à jour les politiques de sécurité pour l’ensemble du serveur Pega Platform™.

Caution: Les paramètres de la page d’accueil Authentication peuvent être contournés par les paramètres d’un service d’authentification spécifique.

Après avoir mis à jour un paramètre, cliquez sur au bas de la page pour enregistrer une mise à jour. Les modifications apportées aux politiques de sécurité deviennent actives dès la soumission du formulaire.

Note: L’application de politiques de sécurité appropriées n’est qu’un aspect de la sécurisation d’une application. Pour une liste complète des bonnes pratiques en termes de sécurité, consultez le module Security Checklist awareness et la check-list de sécurité pour le déploiement de Pega Platform.

Politiques fréquemment requises

Les paramètres de la section de l’onglet Security Policies vous permettent d’implémenter des politiques pour assurer la sureté du mot de passe, limiter le nombre possible d’erreurs d’authentification et définir des niveaux de journalisation des tentatives de connexion. La section est divisée en quatre parties.

- Politiques de mot de passe pour gérer les niveaux de sécurité des mots de passe d’utilisateur.

- Politiques CAPTCHA pour déterminer si une personne a bien entré le mot de passe.

- Politiques de verrouillage pour définir le comportement du système lorsqu’un utilisateur saisit un mot de passe incorrect.

- Politique d’audit pour déterminer la quantité de détails inscrits dans le journal du système pour un problème de sécurité.

Autres politiques

Les paramètres de la section de l’onglet Security Policies vous permettent d’implémenter l’authentification multifactorielle et de désactiver l’accès pour les comptes utilisateurs inutilisés.

Tip: Pour une explication détaillée des paramètres de chaque type de politique, y compris les valeurs minimales et maximales autorisées, consultez la rubrique d’aide Paramètres des politiques de sécurité.

Politiques de mot de passe

Utilisez la section Password policies pour personnaliser les exigences relatives à la longueur, à la complexité et à la prévisibilité des mots de passe.

Caution: Contrairement à la longueur et à la complexité, qui peuvent être bien gérées au moyen des politiques de la présente section, la prévisibilité dépend en partie du bon jugement des utilisateurs.

Dans l’image suivante, cliquez sur les icônes + pour en savoir plus sur les paramètres disponibles.

Politiques CAPTCHA et politiques de verrouillage

Pour arrêter ou ralentir une attaque par force brute, limitez le nombre de tentatives de connexion infructueuses. Par exemple, vous pouvez exiger qu’après une troisième tentative infructueuse, d’autres tentatives soient bloquées pendant 15 minutes. Les CAPTCHA et les verrouillages sont deux approches pour limiter les utilisateurs après trop de suppositions erronées.

Politiques CAPTCHA

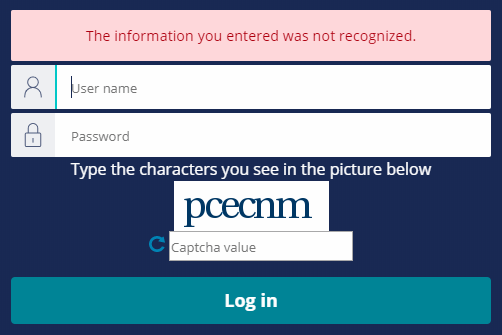

Un CAPTCHA est un test défi-réponse qui sert à déterminer si un utilisateur est humain. Ce défi présente généralement à l’utilisateur une ou plusieurs images et lui demande d’identifier un détail spécifique. Par exemple, un CAPTCHA peut présenter à l’utilisateur une image d’une séquence de lettres et de chiffres, que l’utilisateur doit saisir dans un champ de texte. L’image peut étirer ou incliner les caractères pour augmenter la difficulté à les lire, en utilisant des techniques automatisées de reconnaissance de caractères. L’image suivante montre Pega Platform invitant un utilisateur à répondre à un CAPTCHA.

Utilisez la section CAPTCHA policies pour activer et configurer un CAPTCHA afin de vérifier les tentatives de connexion. Lorsque cette option est activée, vous pouvez :

- Choisir entre l’implémentation par défaut ou une implémentation personnalisée.

- Activer l’utilisation d’un CAPTCHA lors de la connexion initiale.

- Définir la probabilité qu’un utilisateur reçoive un CAPTCHA après un échec de connexion.

Politiques de verrouillage

Les verrouillages imposent une période d’attente après que l’utilisateur a effectué un certain nombre de tentatives de connexion infructueuses pour empêcher une autre tentative de connexion jusqu’à la fin de la période d’attente. Le verrouillage peut ralentir ou empêcher une attaque par force brute.

Utilisez la section Lockout policies pour personnaliser la durée pendant laquelle un utilisateur devra attendre après l’échec d’une tentative de connexion. Les options indiquées dépendent de l’activation ou de la désactivation de la politique de verrouillage. Lorsqu’une pénalité de verrouillage est activée, vous pouvez :

- Définir une valeur de seuil pour les tentatives de connexion échouées.

- Définir la période initiale de pénalité de verrouillage, en secondes. Les échecs de connexion répétés augmentent automatiquement la période de pénalité.

- Tenir un journal des échecs de connexion pendant un nombre de minutes déterminé.

Lorsqu’une politique de verrouillage est désactivée, vous pouvez :

- Définir le nombre de tentatives de connexion rejetées avant qu’un compte soit verrouillé.

- Définir la durée en minutes pendant laquelle le compte de l’utilisateur est verrouillé.

Au centre de l’image suivante, faites glisser la ligne verticale pour comparer les politiques de verrouillage activées et désactivées.

Politique d’audit

Utilisez la section Audit policy pour personnaliser le niveau de détail capturé pour les tentatives de connexion. Pour enregistrer les échecs de connexion uniquement, définissez le niveau de journalisation sur Basic. Pour enregistrer les tentatives infructueuses et réussies, réglez le niveau de journalisation sur Advanced.

Politiques d’authentification à facteurs multiples

Les mots de passe sont une façon d’authentifier un utilisateur. Pour accroître la sécurité, activez l’authentification multifactorielle pour authentifier les utilisateurs. Avec l’authentification multifactorielle, un utilisateur n’obtient l’accès qu’après avoir fourni plusieurs facteurs, ou éléments de preuve, pour confirmer son identité.

- Connaissances – Quelque chose que seul l’utilisateur sait, comme un mot de passe

- Possession – Quelque chose dont seul l’utilisateur dispose, comme un appareil mobile

- Inhérence – Quelque chose qui représente une caractéristique de l’utilisateur, comme son emplacement

Note: Avec l’authentification à deux facteurs, qui est un sous-ensemble de l’authentification multifactorielle, l’utilisateur fournit deux éléments de preuve à la connexion.

Pega Platform fournit une fonctionnalité d’authentification multifactorielle par défaut qui envoie un mot de passe unique à un utilisateur par e-mail ou SMS. Pour achever le processus de connexion, l’utilisateur doit saisir le mot de passe à usage unique dans le délai imparti. Utilisez la section Multi-factor authentication policies (using one-time password) pour configurer les paramètres de ce mot de passe à usage unique.

Dans l’image suivante, cliquez sur les icônes + pour en savoir plus sur les paramètres d’authentification multifactorielle.

Politique de désactivation de l’opérateur

Utilisez la section Operator disablement policy pour désactiver automatiquement l’accès pour les utilisateurs inactifs pendant le nombre de jours spécifié. Pour empêcher le système de désactiver l’accès d’un utilisateur, ajouter l’enregistrement d’ID opérateur de l’utilisateur à la liste Exclusion list of operator IDs.

If you are having problems with your training, please review the Pega Academy Support FAQs.

Want to help us improve this content?