Anwendungszugriff

Eine Persona definiert, wie die Benutzer eine Anwendung auf die Geschäftsergebnisse ausrichten. Eine Rolle definiert, wie Benutzer mit einer Anwendung bei bestimmten Aufgaben interagieren. Rollen bestimmen den Handlungsspielraum von Benutzern innerhalb der Anwendung. Indem Anwendungsbenutzern spezielle Rollen zugewiesen werden, können sie ihren Teil einer Case-Bearbeitung erledigen. Weisen Sie einem Benutzer eine Rolle zu, um vorzugeben, wie dieser Benutzer mit einer Anwendung interagieren soll.

Beispielsweise sollten in einer Anwendung für das Gesundheitswesen Patienten und Ärzte unterschiedliche Aufgaben ausführen können. Sie müssen deshalb die verschiedenen Rollen für Patienten und Ärzte so definieren, dass einzelne Benutzer mit der jeweiligen angegebenen Rolle die korrekte Benutzeroberfläche sehen und auf die gewünschten Anwendungsfunktionen zugreifen können.

Klicken Sie auf die Pluszeichen (+) in der folgenden Abbildung, um zu erfahren, wie die Pega-Plattform Rollen zur Definition von Berechtigungen in einer Anwendung verwendet.

Jede Rolle hat eine Standard-Channel-Schnittstelle, die festlegt, welchen Bildschirm ein Benutzer bei der Anmeldung sieht. Channel-Schnittstellen werden auch als Benutzerschnittstellen bezeichnet. Sie können Rollen bestimmten Studio-Channels (App Studio, Admin Studio und Dev Studio) sowie Web-Channel-Interfaces (Benutzerportal oder ein anwendungsspezifischer Channel wie „Doctor Portal“) zuweisen.

Das Modell für rollenbasierte Zugriffskontrolle

Die Anwendungs- und Datensicherheit ist aufgrund des Risikos von Kundenverlusten, Datenverstößen sowie Justiz- und Geldstrafen von größtem Interesse. Sie regeln, mit welchen Anwendungsmerkmalen und -funktionen die Benutzer über die rollenbasierte Zugriffskontrolle (Role-based Access Control, RBAC) Zugriff haben, und erfüllen so allgemeine Sicherheitsanforderungen. Mit RBAC konfigurieren Sie den Zugriff, indem Sie Rollen mit den gewünschten Berechtigungen und Privilegien definieren.

Hinweis: Die Konfiguration einer geeigneten Zugriffskontrolle ist nur ein Aspekt der Anwendungssicherheit. Eine vollständige Liste der führenden Sicherheitspraktiken finden Sie im Modul Security-Checklisten beachten und in der Security-Checkliste für die Pega-Plattform-Implementierung.

Die Zugriffskontrolle hängt von zwei Faktoren ab: Authentifizierung und Autorisierung. Authentication bestätigt die Benutzeridentität und überprüft, ob der Benutzer Anwendungszugriff erlaubt ist. In der Pega-Plattform ermöglicht der Datensatz für die Operator-ID die Authentifizierung eines Benutzers. Authorization bestimmt, welche Daten der Benutzer einsehen und welche Aktionen er ausführen kann. In der Pega-Plattform können mit den Datensätzen für die Zugriffsgruppe und der Anwendung Benutzerautorisierungen vorgenommen werden.

Klicken Sie in der folgenden Abbildung auf die Pluszeichen (+), um mehr über die Datensätze zu erfahren, die die Authentifizierung erleichtern.

Zugriffsgruppen und Zugriffsrollen

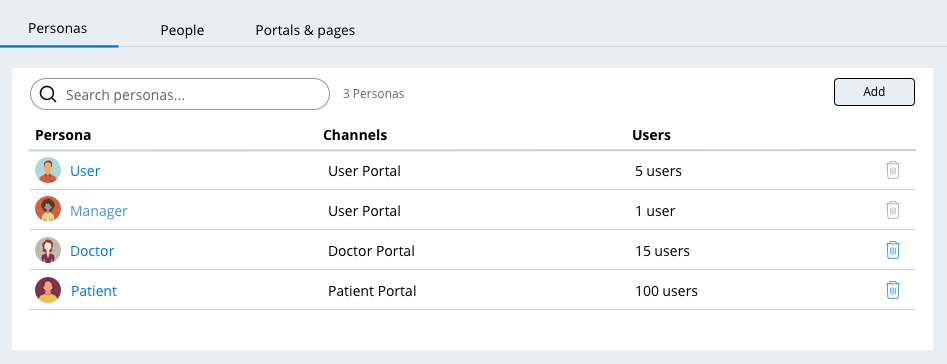

Sie können mehrere Zugriffsgruppen erstellen, die auf dieselbe Anwendung referenzieren, um verschiedene Ebenen der Zugriffskontrolle durchzusetzen.

Hinweis: Zugriffsgruppen in Dev Studio richten sich nach der Rolle, die Entwickler Benutzern in App Studio zuweisen können.

Eine Zugriffsrolle unterteilt die Benutzer anhand ihrer Arbeitsaufgabe. Jede Zugriffsrolle zeigt, wie eine Benutzergruppe im Hinblick auf die Erstellung und Bearbeitung von Cases mit einer Anwendung kommuniziert. Beispielsweise kann in einer Anwendung, die Kaufanfragen abwickelt, jeder Benutzer eine Kaufanfrage stellen, aber nur ein Manager kann eine Kaufanfrage genehmigen.

Jede Zugriffsgruppe verweist auf eine oder mehrere Zugriffsrollen. Da die Pega-Plattform Verweise auf mehrere Rollen in einer Zugriffsgruppe zulässt, fördert sie die Entwicklung eines modularen Modells bei der Anwendungssicherheit, das genau abgegrenzte Rollen kombiniert und so komplexe Sicherheitsanforderungen erfüllen kann.

Für jede Zugriffsrolle konfigurieren Sie Berechtigungen zur Steuerung von Aktionen für Instanzen einer bestimmten Klasse, z. B. die Case-Typen, die ein Benutzer erstellen oder ändern kann. Haben die von einer Zugriffsgruppe referenzierten Rollen konkurrierende Zugriffskontrollkonfigurationen, wendet die Pega-Plattform die Einstellung mit den am weitesten gefassten Berechtigungen für die betroffenen Rollen an. Im folgenden Beispiel gehört ein Manager zu einer Zugriffsgruppe, die sowohl die Benutzer- als auch die Manager-Zugriffsrolle umfasst. Mit der Zugriffsrolle Manager können Benutzer einen Antrag auf Freistellung genehmigen und einreichen, während die Zugriffsrolle User die Genehmigung und Einreichung von Aktionen verbietet. Da die Zugriffsgruppe Manager auf beide Rollen verweist, können die Mitglieder der Zugriffsgruppe Freistellungsanträge genehmigen und einreichen.

Ziehen Sie in der Mitte der folgenden Abbildung die vertikale Linie, um die Unterschiede zwischen einer Beispiel-Zugriffsgruppe für Administratoren und einem Datensatz für Benutzerzugriffsgruppen anzuzeigen.

Prüfen Sie mit der folgenden Interaktion Ihr Wissen.

Dieses Thema ist im folgenden Modul verfügbar:

If you are having problems with your training, please review the Pega Academy Support FAQs.

Möchten Sie uns dabei helfen, diesen Inhalt zu verbessern?